«Компьютерная безопасность» – когда люди слышат это словосочетание, у многих появляются мысли: «у меня есть антивирус», «а зачем мне это?», «но я же не посещаю подозрительные сайты», «у меня нет вирусов», к сожалению, люди заблуждаются. Компьютерная безопасность – тема номер один в XXI веке, но к сожалению никто о ней всерьез не задумывается до того, как что-то потеряет.

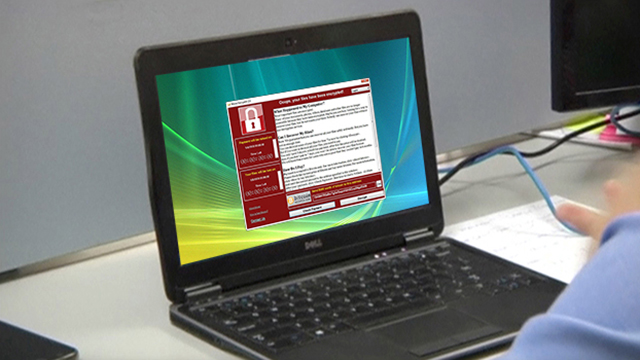

В этой статье мы поговорим про нашумевший вирус-шифровальщик WanaСry, который атаковал очень многих 12 мая 2017 года.

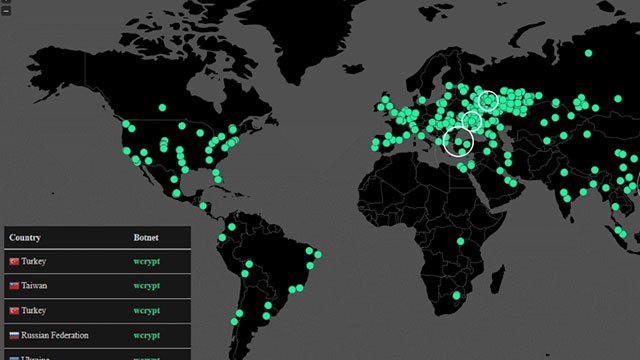

Новая эпидемия вирусной атаки 12 мая была настолько масштабна, что были подвержены около 200 000 компьютеров из 74 стран, но это только официальные зарегистрированные цифры, их наверняка намного больше.

WanaCry (или еще одно его название – WanaCrypt), это эксплоит (подкатегория вирусов, которая эксплуатирует уязвимости программного обеспечения) и заодно этот эксплоит, после исполнения своего дела, закачивает в систему шифровальщик, то есть Ransomware вирус. Самые нашумевшие были CryptXXX, Locky и Teslacrypt.

Шифровальщик, это программа, которая зашифровывает определенные типы файлов. WanaCry шифрует большинство известных медиа файлов (музыка, видео, фотографии), офисных документов, баз данных и т. д. Полный список можно найти здесь. Тем самым, после шифрования, эти файлы невозможно открыть, а для того, чтобы их расшифровать, нужен специальный ключ к алгоритму, который, в свою очередь, чаще всего уникальный, либо модифицированный. Другими словами – если WanaCrypt не сможет эксплуатировать уязвимость системы, то шифровальщик не будет скачан в систему. Этот вирус был создан после того, как в сеть попала информация о методах слежки секретной службы из США. В документах, которые были выложены на всеобщее обозрение, был и инструмент Eternal Blue, ставший основой для WanaСry.

Как происходит заражение и почему оно такое массовое?

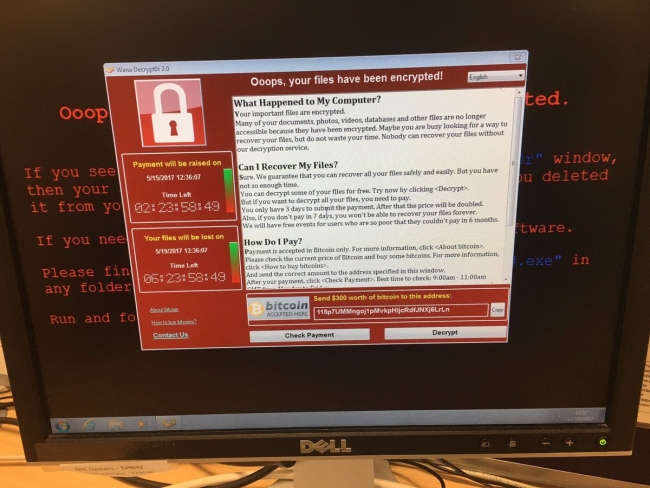

Дело в том, что традиционный вид заражения вирусами происходит через человеческую невнимательность, доверчивость и фишинг. Люди открывают EXE-файлы, скрипты и документы, в которых они заодно разрешают по запросу исполнение макроса. С WanaCry все по другому – заражение происходит пассивным образом. Вредоносный код эксплуатирует уязвимость и затем – «вы на крючке». И этот код может скрываться даже за баннером на «проверенном» сайте. Владельцы сайта могут даже не подозревать, что через их сайт происходит заражение. Заражают, и ладно. Но почему так глобально? Wana является отчасти «червем». Он сканирует вашу машину на наличие подключений к локальной сети и если находит, ищет другие подключенные компьютеры. После того, как компьютеры найдены, происходит сканирование на наличие уязвимости, и если она присутствует, все начинается по старой схеме. Файлы шифруются и с пользователя требуется выкуп в размере 300-600$ в биткойн валюте и никто не дает гарантий, что файлы расшифруются. Отследить транзакцию денег и вместе с ней получателя, практически невозможно.

Почему атака прекратилась?

Дело в том, что при таких больших атаках привлекается внимание экспертов. Один из экспертов под именем MalwareTech, анализируя новый вирус, увидел в коде систему отключения вируса. Выглядела она следующим образом: вирус, прежде чем начать атаку на компьютеры, обращался к домену, имя которого было сгенерировано и не представляло из себя что-то читабельное, и когда вирус получал ответ, что домен не существует, начиналась атака. Эксперт решил зарегистрировать указанный в коде домен. Когда он это сделал, атака прекратилась и к домену за оставшийся день было сделано около 10 000 обращений. Из этого можно сделать вывод, что скорее всего скоро будет новая версия вируса, уже без такой функции.

Как защититься от WanaCry?

Забота о безопасности, это в первую очередь своевременное обновление ПО и операционных систем. К сожалению, вся индустрия и многие заводы построены на старых системам, в частности, на Windows XP, потому что под нее было написано программное обеспечение. Когда же заходит разговор о безопасности и обновлении системы, это вызывает у предпринимателей слова «работает», «не трогай» и т. п. К сожалению, мы учимся только тогда, когда уже что-то сломалось.

Методы защиты от WanaCry:

1) В первую очередь нужно поставить патч MS17-010 (ссылка для Windows 10). Для других версий: Windows 8.1, Windows 7, Windows Vista и XP.

2) Поставить хороший антивирус с фаерволом, например, ESET NOD32 Internet Security или Kaspersky Internet Security.

3) Делать резервные копии на внешние носители информации, что будет проще для вас, при потере данных. Это полные резервные копии всего диска вместе с системой, файлами и настройками, так как при заражении системы вам ее все равно придется переустанавливать, а при наличии образа диска, можно восстановить и систему с программами и все данные. Делается при помощи Acronis, Parted Magic или же загрузочных дисков, таких как Active Boot Disk.

4) Проверять систему на наличие вирусов, своевременно устанавливать патчи для системы, обновления программ и компонентов.

5) Быть бдительными, в случае с фишингом, не открывать подозрительные файлы и спам.

Если Вы все-таки заразились и файлы были зашифрованы, тот это на сегодняшний день печально. Пока что эксперты еще не выпустили дешифровщик и никто так же не дает гарантии на расшифровку файлов при оплате выкупа. Мы надеемся, что эта статья Вам помогла и Вы не попадетесь «на удочку». Бэкапы, бэкапы и еще раз бекапы. Огромное спасибо ребятам с YouTube канала Gadgets4you, за предоставленную информацию и советы по борьбе с вирусом WanaCry.